nmap使用详解

nmap介绍

nmap(Network Mapper)是一款开源免费的针对大型网络的端口扫描工具,nmap可以检测目标主机是否在线、主机端口开放情况、检测主机运行的服务类型及版本信息、检测操作系统与设备类型等信息。Nmap是一款枚举和测试网络的强大工具。

nmap主要功能

主机发现:检测主机是否在线。例如,列出响应TCP和/或ICMP请求或打开特定端口的主机。

端口扫描:扫描指定主机/主机列表端口开放状态,枚举目标主机上的开放端口,常用。

版本侦测:检测主机运行服务类型及版本,检测远程设备上的网络服务以确定应用程序名称和版本号。

操作系统侦测:检测操作系统版本和设备类型 ,确定网络设备的操作系统和硬件特性。

支持探测脚本的编写:可与脚本进行脚本交互,使用Nmap脚本引擎(NSE)和Lua编程语言。

nmap下载与安装

官方下载路径:https://nmap.org/download#windows

如下是Windows对应的下载软件安装

nmap实例操作

下载完nmap之后,打开Kali系统使用nmap

点击打开终端

nmap命令的帮助手册

nmap/nmap -h/man nmap以上都可以查看nmap的使用方法,如图所示。

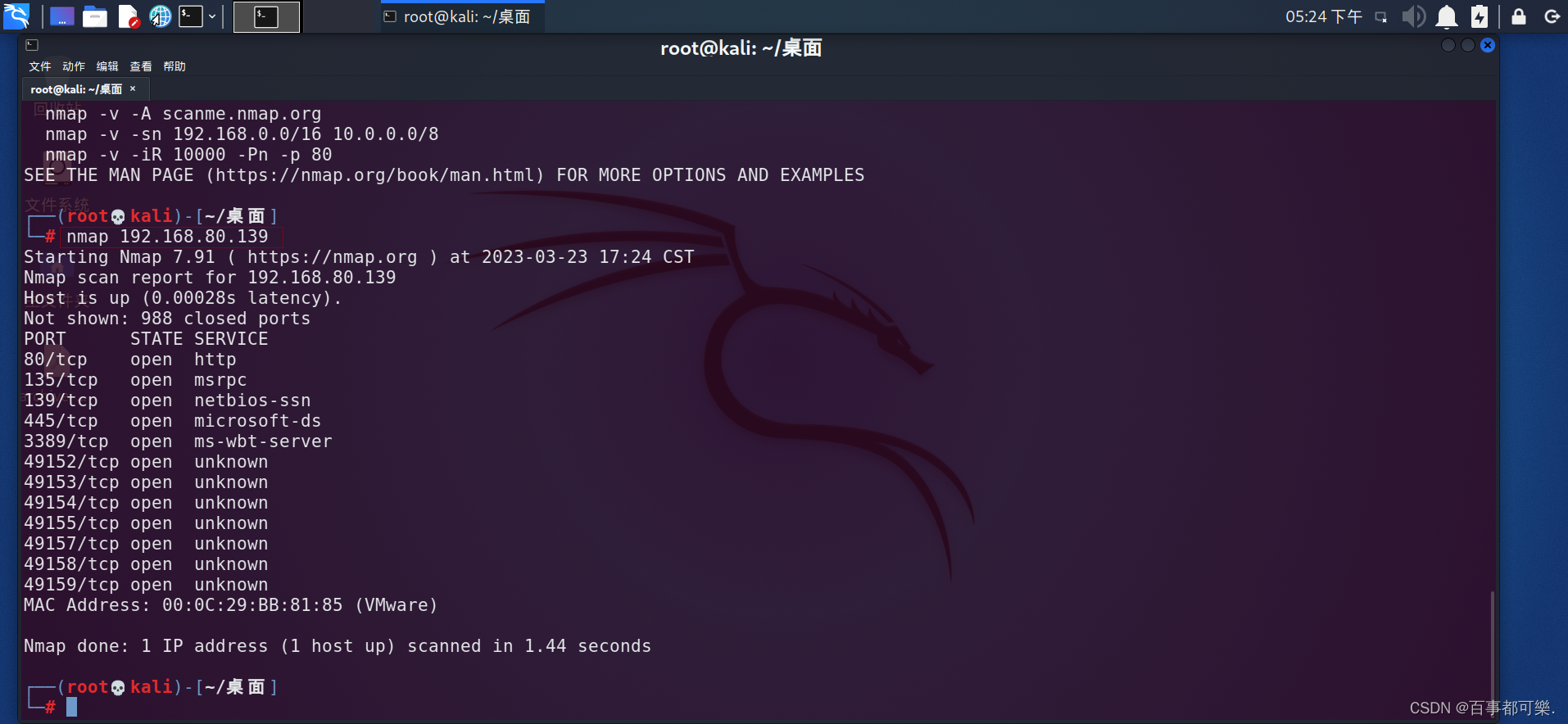

快速扫描特定的IP

Nmap 默认发送一个arp的ping数据包,默认扫描主机是否在线,且扫描top1000个端口情况。

nmap 192.168.80.139(这里扫描的是本机的IP)

nmap扫描重要参数

nmap 参数 IP参数 | 说明 |

-sS | 使用SYN方式扫描,默认用的是-ST方式,即TCP方式,需要完成完整的三次握手,比较费时,而SYN比较快速 |

-pn | nmap默认先ping主机,ping通则扫描端口,不通则认为主机不在线,不进行端口扫描。-Pn则不进行ping测试,默认主机状态为在线,直接进行端口扫描。此时若主机不在线,nmap也将继续扫描默认端口,耗时!可以防止有些主机无法ping通而被漏掉不扫描 |

-T4 | 设置模板级数,在0-5中选择。T0、T1用于IDS规避,T2降低了扫描速度以使用更少的带宽和资源。默认为T3,未作任何优化。T4假设具有合适及可靠的网络从而加速扫描。T5假设具有特别快的网络或者愿为速度牺牲准确性 |

-sV | 探测端口所属服务,加上此参数比较耗时 |

-O | 探测操作系统版本 |

-A | 开启操作系统类型检测、版本检测、脚本扫描和traceroute功能 |

常用命令

常用单个主机扫描

nmap -sS -Pn -T4 192.168.80.139

#端口服务探测,比较耗时

nmap -sS -Pn -sV -T4 192.168.80.139补充

常见服务器与其对应端口号

服务器 | 端口号 |

FTP(文本传输协议) | 20 用于数据传输,21 用于已建立的连接 |

SSH(安全外壳协议) | 22 Linux下远程登录 |

Telnet(远程登录) | 23 |

RDP(远程桌面) | 3389 |

Redis | 6379 |

weblogic | 7001 |

HTTPS | 443 |

SMB | 445 |

SQLServer | 1433 |

Oracle | 1521 |

MySQL | 3306 |

Tomcat | 8080 |

Mongodb | 27017 |

DNS(域名解析) | 53 |

HTTP(超文本传输协议) | 80 |

POP3(邮件协议) | 110 |

SSH远程连接

ssh 账号名@IP 连接步骤

查看所要连接的主机IP,这里用的是虚拟机下的Linux系统

之后打开真实机下的cmd,输入命令即可

SSH爆破

爆破步骤

首先开启对应端口,填写爆破对应的IP以及加载所需要的字典,这里使用超级弱口令来进行SSH爆破,记得勾选所属爆破服务类型

点击开始检查进行扫描,如图所示

Windows远程桌面登录

登录步骤

win+r输入mstsc,打开远程桌面连接窗口,输入登录的IP,点击连接,输入密码即可

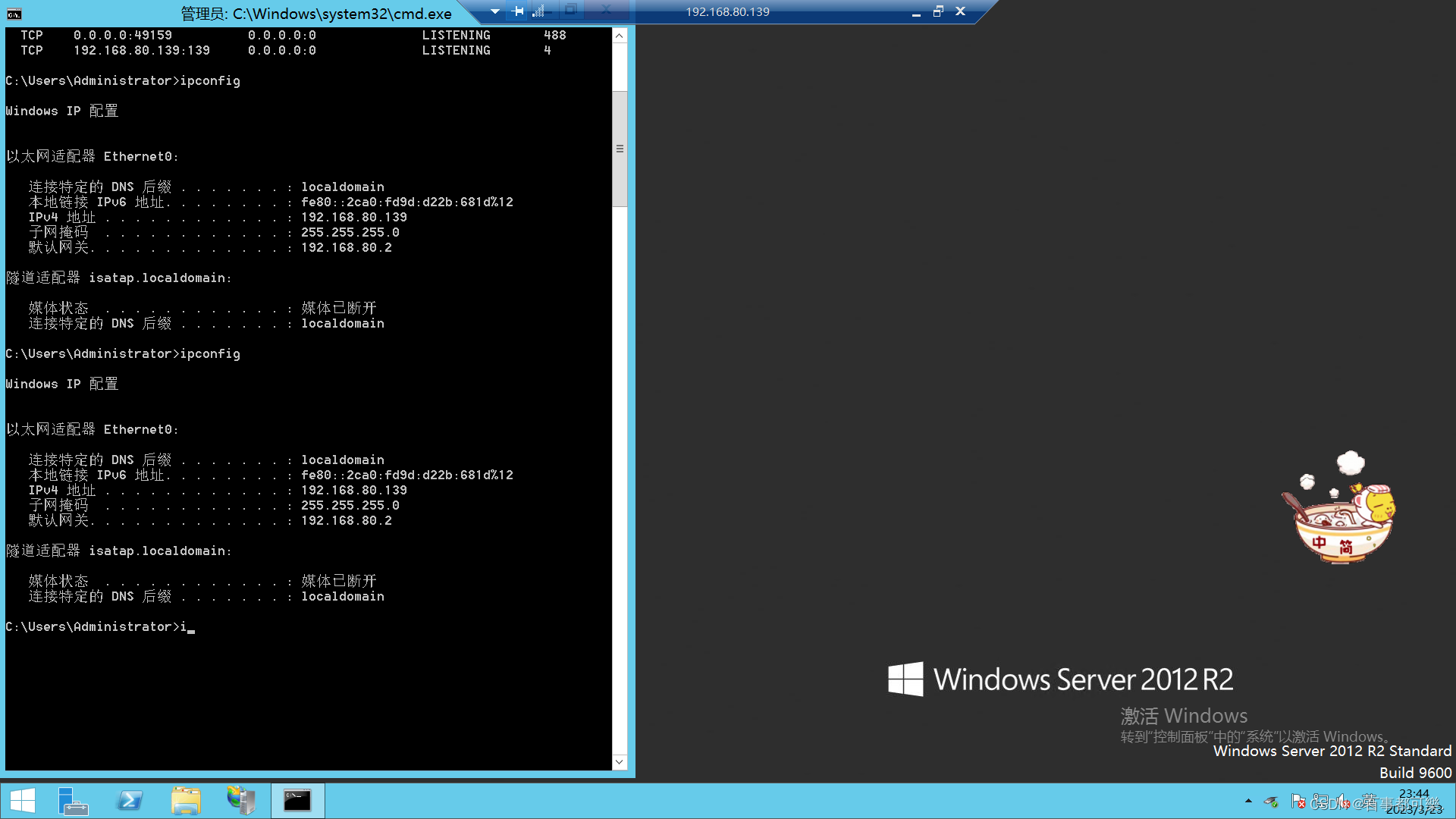

如图所示,远程桌面登录成功